A fraude em meios de pagamento no setor financeiro brasileiro quadruplicou em 2025. Foram 39 incidentes críticos reportados ao Banco Central no ano, contra 9 em 2024, segundo dados apresentados pelo Departamento de Supervisão do Banco Central em fevereiro de 2026. Em 2026, o regulador já contabilizava 9 incidentes nos dois primeiros meses.

O perfil dos ataques mudou. O foco do crime organizado migrou para as infraestruturas tecnológicas das IFs, com ataques via API, engenharia social e identidades sintéticas. Enquanto isso, ataques cibernéticos contra o setor financeiro cresceram 115% entre 2024 e 2025, chegando a 1.858 ocorrências registradas globalmente, segundo o Inside Pentesting 2026 da Vantico. O Brasil concentra 84% de todas as atividades maliciosas da América Latina.

Este artigo explica como estruturar a detecção e prevenção de fraude em meios de pagamento de forma que os controles internos acompanhem a sofisticação dos ataques. Boa leitura.

O que você vai aprender neste artigo?

- Os principais tipos de fraude em meios de pagamento em 2026;

- Como estruturar os controles internos por camada;

- O que o Banco Central exige das IFs em termos de prevenção;

- Como monitorar os KPIs de fraude de forma contínua;

- Os erros mais comuns que deixam as IFs expostas.

Quais são os principais tipos de fraude em meios de pagamento em 2026?

O cenário de fraude em meios de pagamento se tornou mais diversificado e mais sofisticado. Entender os tipos é o primeiro passo para dimensionar os controles necessários.

Identidade sintética

Combinação de dados reais com informações fictícias para criar perfis inexistentes. É o tipo que mais cresce na América Latina: representa 48,3% dos casos na região, contra 11% no mundo, segundo a LexisNexis Risk Solutions no Global State of Fraud and Identity Report 2026. O perfil sintético passa pelas verificações convencionais de KYC e só revela o problema quando tenta monetizar a conta aberta.

Fraude em Pix

O Pix movimentou R$ 35,4 trilhões em 2025 e registrou 28 milhões de casos de fraude entre janeiro e setembro, segundo a Vantico. A agilidade do meio de pagamento é usada pelos fraudadores a favor deles: a janela de detecção antes da liquidação é mínima, e a reversão da transação depois da liquidação depende de cooperação entre IFs.

Engenharia social via canais digitais

Golpes em que o fraudador se passa por funcionário de banco, Banco Central ou empresa de tecnologia para convencer o cliente a autorizar transferências ou revelar dados de autenticação. A sofisticação cresceu com o uso de IA generativa para simular vozes e criar mensagens altamente personalizadas.

Fraude em APIs e integrações

Com o Open Finance e o ecossistema BaaS, as instituições multiplicaram suas integrações via API. As APIs subiram de 5,6% para 11,2% dos projetos de pentest em 2025, segundo o Inside Pentesting 2026 da Vantico. APIs com autenticação fraca ou sem validação robusta são o caminho de menor resistência para acesso não autorizado a dados e operações.

Contas-laranja e mulas financeiras

Redes organizadas de contas usadas para transitar recursos de origem ilícita. A Resolução BCB 518/2025 endureceu as regras para identificação e encerramento de contas de pagamento usadas como contas-laranja, exigindo que as IFs identifiquem padrões de uso suspeitos e tomem ação proativa.

Como estruturar os controles internos de prevenção a fraude por camada?

A prevenção eficaz não depende de um único sistema ou de uma única política. Ela é construída em camadas, onde cada nível de controle captura um tipo diferente de ameaça.

Camada 1: verificação de identidade no onboarding

A primeira linha de defesa é impedir que identidades falsas ou sintéticas consigam abrir conta. Os controles mínimos para onboarding digital incluem verificação de CPF contra bases oficiais, validação de documento com prova de vida por biometria facial, análise de consistência entre os dados declarados e fontes externas, e verificação de dispositivo com detecção de emuladores e VPNs suspeitas.

Camada 2: monitoramento transacional em tempo real

Depois do onboarding, o monitoramento das transações captura comportamentos anômalos: transações fora do padrão histórico do cliente, velocidade de operações acima do normal, acesso de IPs ou dispositivos não reconhecidos, padrões típicos de contas-laranja (entrada e saída rápida do mesmo valor).

Camada 3: análise de rede e comportamento coletivo

Fraudes organizadas raramente aparecem nos dados de um único cliente. Elas aparecem quando os dados de múltiplos clientes são analisados em conjunto: o mesmo dispositivo acessando contas diferentes, transferências em rede entre contas com onboarding recente, padrões geográficos incomuns.

Camada 4: autenticação reforçada em operações de alto risco

Para transações acima de determinado valor ou com características de risco elevado, a autenticação padrão não é suficiente. Segundo o Inside Pentesting 2026, falhas de autenticação representam 10,9% das vulnerabilidades identificadas e são responsáveis por 29% dos ataques de ransomware no setor. MFA, biometria e perguntas comportamentais na camada de alto risco reduzem drasticamente a exposição.

O que o Banco Central exige das IFs em termos de prevenção a fraude em meios de pagamento?

As exigências regulatórias de prevenção a fraude em meios de pagamento se intensificaram em 2025 e 2026. Os principais pontos que os times de compliance precisam endereçar:

Resoluções CMN 5.274/2025 e BCB 538/2025: política de cibersegurança

Toda instituição financeira precisa ter uma política de segurança cibernética documentada, aprovada pelo conselho e revisada periodicamente. A política deve incluir gestão de incidentes, testes de penetração, controles de acesso, gestão de fornecedores e treinamento de equipe.

Resolução BCB 518/2025: contas de pagamento

Ampliou os gatilhos para encerramento compulsório de contas de pagamento. A IF deve identificar e encerrar contas usadas para ocultar titularidade ou como meio para fornecimento de serviços financeiros não autorizados. A obrigação exige monitoramento de padrões de uso e não apenas de cadastro.

Instrução Normativa BCB 585/2025: gestão de disputas

Já abordada no artigo sobre chargeback da série, a IN 585 exige que os fluxos de contestação sejam documentados e auditáveis. Para prevenção a fraude em meios de pagamento, isso significa que cada bloqueio, cada suspeita e cada incidente precisa ter registro completo de evidências.

Reporte de incidentes ao Banco Central

Todo incidente relevante de segurança precisa ser reportado ao Banco Central. Com a crise dos reportes em 2025 (76 incidentes críticos, contra 59 em 2024), o regulador reforçou a exigência de comunicação imediata e plano de resposta documentado.

Como monitorar os KPIs de fraude em meios de pagamento de forma contínua?

Os indicadores de fraude em meios de pagamento precisam ser monitorados na mesma frequência das operações, não apenas no fechamento mensal.

| KPI | O que mede | Referência |

|---|---|---|

| Taxa de fraude sobre volume | Valor fraudado / volume total transacionado | Abaixo de 0,1% é referência do mercado. Acima de 0,5% exige revisão urgente |

| Taxa de falso positivo | Transações legítimas bloqueadas / total de bloqueios | Acima de 30% indica que o modelo está prejudicando a experiência de clientes legítimos |

| Tempo médio de detecção | Tempo entre o início do ataque e a detecção pelo sistema | Abaixo de 60 minutos é referência para transações instantâneas |

| Taxa de conta-laranja detectada | Contas encerradas por uso indevido / total de contas ativas | Monitorar a tendência mensal. Aumento súbito indica campanha de fraude organizada |

| Incidentes por tipo de canal | Distribuição dos casos por canal: app, web, API, atendimento | Canal com aumento desproporcional indica vulnerabilidade específica a investigar |

Quais são os erros mais comuns que deixam as IFs expostas a fraude?

Estes são os padrões de vulnerabilidade que aparecem repetidamente nas análises de incidentes:

Fornecedores terceirizados sem validação robusta de API

O Banco Central alertou explicitamente para esse vetor: muitos provedores terceirizados não implementam validações adequadas em suas APIs, ampliando a superfície de ataque da IF. O ataque à C&M Software em 2025, que desviou R$ 1 bilhão por credenciais de um funcionário terceirizado, é o caso mais grave registrado até agora no sistema financeiro brasileiro, segundo o relatório Inside Pentesting 2026 da Vantico.

Regras de monitoramento desatualizadas

Sistemas de antifraude configurados uma vez e nunca revisados. Fraudadores testam os limites dos sistemas de detecção continuamente. Regras que detectavam 90% dos casos em 2023 podem estar detectando 60% hoje, sem que o time tenha percebido.

Autenticação fraca em perfis administrativos

Credenciais de acesso a sistemas internos com senha simples e sem MFA são o segundo vetor mais explorado, segundo o Inside Pentesting 2026. Um perfil administrativo comprometido dá acesso a volumes muito maiores de dados e operações do que uma conta de cliente.

Falta de correlação entre canais

Um comportamento fraudulento raramente fica em um único canal. O fraudador testa no app, confirma dados pelo atendimento e executa a operação via API. Sistemas que não correlacionam comportamento entre canais não capturam esse padrão. A integração de dados entre canais para detecção unificada é um dos maiores gaps identificados em fintechs de crescimento rápido.

FAQ: o que mais você precisa saber sobre fraude em meios de pagamento?

Reunimos as dúvidas mais frequentes de times de compliance, risco e tecnologia de bancos e fintechs sobre prevenção a fraude em meios de pagamento.

Qual a diferença entre fraude interna e fraude externa?

A fraude externa é cometida por pessoas de fora da organização contra a IF ou seus clientes. A fraude interna é cometida por funcionários ou colaboradores com acesso privilegiado aos sistemas. Segundo a ACFE, a fraude interna representa cerca de 5% dos casos mas é responsável por valores muito maiores por incidente. Os controles são diferentes: fraude externa exige monitoramento transacional; fraude interna exige segregação de funções e monitoramento de acesso.

O Mecanismo Especial de Devolução (MED) do Pix cobre todos os casos de fraude em meios de pagamento?

O MED cobre casos de fraude em que o fraudador ainda tem os recursos na conta de destino no momento da solicitação. Com o MED 2.0, em vigor desde fevereiro de 2026, o prazo e as regras foram ajustados para ampliar a cobertura. Mas a velocidade das transações instantâneas e a prática de movimentação imediata dos recursos pelos fraudadores limitam a taxa de recuperação. O MED é um mecanismo de última instância, não uma substituta da prevenção.

Fintechs menores são obrigadas a ter política de cibersegurança?

Sim. As Resoluções CMN 5.274/2025 e BCB 538/2025 se aplicam a todas as IFs autorizadas pelo Banco Central, independentemente do porte. A profundidade da política é proporcional ao risco e à complexidade da operação, mas a obrigação de ter uma política documentada e aprovada pelo conselho é universal.

Como diferenciar uma conta-laranja de uma conta legítima com comportamento atípico?

A diferença está nos padrões de uso ao longo do tempo e na análise de rede. Uma conta legítima com comportamento atípico costuma ter histórico, relacionamento com outros clientes da IF e justificativa plausível. Uma conta-laranja tipicamente tem onboarding recente, ausência de histórico, múltiplas transações para contas também recentes e perfil de entrada e saída rápida dos recursos.

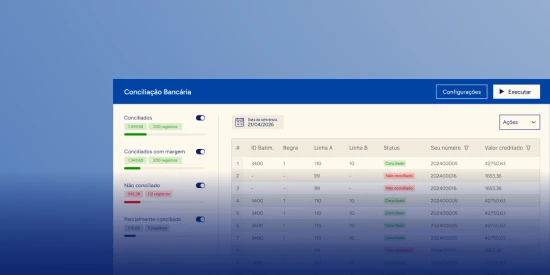

Como estruturar a conciliação de pagamentos para detectar fraude em meios de pagamento com antecedência?

The detecção de fraude em meios de pagamento depende de dados limpos, integrados e atualizados em tempo real. Uma IF que ainda depende de consolidação manual de transações entre canais diferentes tem um gap crítico: o fraudador age mais rápido do que o relatório chega.

The Dattos automatiza a conciliação de pagamentos para instituições financeiras, integrando dados de múltiplos canais e fontes em tempo real. Isso cria a base de dados necessária para os sistemas de detecção de fraude operarem com eficácia, além de gerar o histórico auditável exigido pela regulação do Banco Central.

Fale com um de nossos especialistas e saiba como podemos ajudar a sua empresa.